التصيد الإحتيالي هو طريقة لمحاولة جمع المعلومات الشخصية باستخدام رسائل البريد الإلكتروني ومواقع الويب المخادعة, وهي من طرق سرقة البيانات التي أصبحت منتشرة بشكل كبير, فما هو التصيد الإحتيالي وكيف يعمل؟ وكيف يمكن تجنبه؟

المحتويات:

5. كيف يمكن تجنب التصيد الإحتيالي؟

1. ما هو التصيد الإحتيالي؟

هجمات التصيد الإحتيالي (Phishing) هي عبارة عن إتصالات مزيفة تبدو في الظاهر كأنها قادمة من مصادرة موثوقة, لكن يمكن لهذه الإتصالات تعريض جميع أنواع بياناتك للخطر.

يمكن لهجمات التصيد الإحتيالي تسهيل وصول المخترقين إلى حساباتك وبياناتك الشخصية عبر الإنترنت, والحصول على أذونات لتعديل الأنظمة والشبكات المتصلة بك واختراقها. مثل أنظمة نقاط البيع ومعالجة الطلبات وشبكات الحاسوب.

في بعض الحالات, قد يكتفي المخترقون بالحصول على بياناتك الشخصية ومعلومات بطاقاتك البنكية لسرقة أموالك.

لكن في بعض الحالات الأخرى قد يقوم المخترقون بجمع معلومات تسجيل الدخول إلى حساباتك الإلكترونية, وخصوصاً حسابات العمل الخاصة بموظفي الشركات لاستخدامها في المزيد من الهجمات الضارة ضد شركة معينة.

ثقافة التصيد الإلكتروني هي من الثقافات التي يجب على جميع الأشخاص, وخصوصاً موظفي الشركات, معرفتها لحماية أنفسهم وضمان أمن الحسابات الإلكترونية في جميع أنحاء المؤسسة.

2. كيف يعمل التصيد الإحتيالي؟

يبدأ التصيد الإحتيالي عن طريق رسالة بريد إلكتروني إحتيالية أو وسيلة اتصال أخرى مصممة لجذب الضحية. كما يتم كتابة الرسالة لتبدو كأنها رسالة واردة من مصدر أو مرسل موثوق به.

وفي حال تم خداع الضحية, يتم إقناعه بتقديم معلومات سرية, يتم فعل ذلك في الأغلب عن طريق مواقع ويب إحتيالية. وفي بعض الأحيان يتم تحميل البرامج الضارة على جهاز الحاسوب الخاص بالضحية.

عادة ما يبدأ المخترقون بتحديد مجموعة من الأفراد المستهدفين. بعدها يتم إنشاء رسائل بريد إلكتروني ورسائل نصية تبدو بريئة وشرعية, لكن في المقابل تحتوي هذه الرسائل على روابط أو مرفقات أو إغراءات خطيرة تخدع الشخص المستهدف لاتخاذ إجراءات محفوفة بالمخاطر.

ومن الأمور المتعلقة بهجمات التصيد الإحتيالي:

- عادة ما يستخدم المخترقون المشاعر الإنسانية مثل الخوف والفضول والإلحاح والجشع لإجبار أهدافهم على فتح الملفات المرفقة أو النقر على الروابط.

- يتم تصميم هجمات التصيد الإحتيالي بحيث تبدو كأنها صادرة عن شركات وأفراد شرعيين أو مؤسسات رسمية.

- يتطلب الأمر منك النقر على رابط واحد أو تحميل مرفق واحد لتهديد أمن جهازك والشبكة المتصلة به. لذا فكر جيداً قبل النقر على أي شيء.

3. أهداف التصيد الإحتيالي.

يوجد هنالك قاسم مشترك ما بين هجمات التصيد الإحتيالي, وهو التمويه.

حيث أن المخترقون يقومون بإنتحال عنوان رسائل البريد الإلكتروني التي يرسلونها بحيث تبدو أنها قادمة من شخص آخر. أو عن طريق مواقع ويب مزيفة تشبه المواقع التي يثق بها الضحية.

يوجد هنالك العديد من الأنواع والتقنيات والطرق التي يستخدمها المخترقون في عمليات التصيد الإحتيالي, لكن قبل الحديث عنها, يجب علينا معرفة الهدف من عمليات التصيد الإحتيالي؟

عادة ما يقوم المخترقون بالتوجه نحو عمليات التصيد الإحيالي لهدفين رئيسيين وهما:

- سرقة المعلومات الحساسة.

حيث يتم إرسال رسائل التصيد إلى الضحية للكشف عن بياناته الهامة مثل إسم المستخدم وكلمة المرور. عادة ما يتم هذا الأمر عن طريق رسائل بريد إلكتروني مصممة كأنها قادمة من أحد البنوك الكبرى.

ثم يتم إرسال هذا الرسائل إلى ملايين الأشخاص. هكذا يضمن المخترقون أن بعض المستلمين على الأقل سيكونون من عملاء هذا البنك. بعدها يقوم الضحية بالنقر على الرابط الموجود في الرسالة وينتقل إلى موقع ضار تم تصميمه ليكون شبيهاً بصفحة الويب الخاصة بالبنك.

ثم يقوم الضحية بإدخال إسم المستخدم وكلمة المرور الخاصة به, بعدها سيصبح بإمكان المخترق الوصول إلى حساب الضحية بكل سهولة.

- تحميل البرامج الضارة.

مثلها مثل العديد من الرسائل غير المرغوب فيها, تهدف هذه الأنواع من الرسائل المخادعة إلى حمل الضحية على تحميل البرامج الضارة مثل فيروسات الحاسوب وبرامج الفدية وغيرها.

وعلى سبيل المثال, قد يتم إرسال هذه الرسائل إلى موظفي الموارد البشرية على أنها تحتوي في المرفقات على سيرة ذاتية تحتوى على برامج ضارة مضمنة داخلها.

إقرأ أيضاً… ما هو الأمن السيبراني (Cybersecurity)؟

4. أنواع التصيد الإحتيالي.

هنالك العديد من أنواع التصيد الإحتيالي التي يقوم المخترقون باستخدامها, ومن أهمها:

4.1. التصيد الإحتيالي عن طريق البريد الإلكتروني (E-Mail Phishing).

يتم إرسال معظم هجمات التصيد الإحتيالي عن طريق البريد الإلكتروني. حيث أن المخترق عادة ما يقوم بتسجيل نطاق (إسم موقع ويب) مزيف يحاكي مؤسسة حقيقية. يقوم المخترق بعدها بإرسال آلاف رسائل البريد الإلكتروني عبر هذا النطاق المزيف.

عندما يقوم المخترقون بإنشاء إسم نطاق مزور. عادة ما يقومون باستبدال حرف أو حرفين من إسم المؤسسة الإصلي. مثل استخدام الحرفين r و n بجوار بعضهما البعض ليظهرا كأنهما حرف m, مثل (mobile – rnobile).

كما قد يتم استخدام الإسم الإصلي للمؤسسة التي يتم انتحال شخصيتها من ضمن إسم البريد الإلكتروني مثل ([email protected]), على أمل أن يظهر إسم المرسل كـ”Paybal” في صندوق بريد الشخص المستلم.

يوجد هنالك العديد من الطرق لاكتشاف رسائل البريد الإلكتروني المخادعة, ولكن بشكل عام. يجب التحقق من عنوان البريد الإلكتروني للرسائل التي تطلب منك النقر على رابط أو تحميل ملف مرفق.

4.2. التصيد بالرمح (Spear Phishing).

هنالك نوع آخر من التصيد عن طريق البريد الإلكتروني, وهو أكثر تعقيداً ويسمى التصيد بالرمح. يصف هذا الأمر رسائل البريد الإلكتروني الإحتيالية التي يتم إرسالها إلى شخص معين.

حيث أن المخترق عادة ما يمتلك بعض المعلومات الشخصية عن الضحية مثل:

- الإسم.

- مكان العمل.

- عنوان العمل.

- عنوان البريد الإلكتروني.

- معلومات محددة عن دوره الوظيفي.

ومن أشهر خروقات البيانات في التاريخ الحديث باستخدام التصيد بالرمح, اختراق اللجنة الوطنية للحزب الديمقراطي الأمريكي. حيث تم إرسال الهجوم الأول وهو عبارة عن رسائل بريد إلكتروني تحتوي على مرفقات ضارة لأكثر من 1000 عنوان بريد إلكتروني.

أدى نجاح الهجوم الأول إلى هجمة أخرى خدعت أعضاء اللجنة لمشاركة كلمات المرور الخاصة بهم مما أدى إلى سرقتها.

4.3. صيد الحيتان (Whaling).

تكون هجمات صيد الحيتان أكثر استهدافاً, حيث أنها تستهدف كبار المدراء التنفيذيين. وعلى الرغم من أن الهدف الرئيسي للتصيد عن طريق صيد الحيتان هو نفس أهداف أي هجوم تصيد إحتيالي, إلا أن هذه التقنية تميل إلى أن تكون أكثر دقة.

تعتبر الحيل السابقة مثل الروابط المزيفة وعناوين URL الضارة غير مفيدة في هذه الحالة. حيث يحاول المخترقون تقليد كبار الموظفين. ومن الطرق الشائعة هي الرسائل التي تحتوي على إقرارات ضريبية مزيفة.

4.4. الرسائل القصيرة والتصيد الصوتي (Smishing & Vishing).

مع إنتشار الهواتف بشكل كبير, أصبحت الرسائل النصية القصيرة والمكالمات الصوتية من طرق الإحتيال الحديثة التي يلجأ إليها المخترقون.

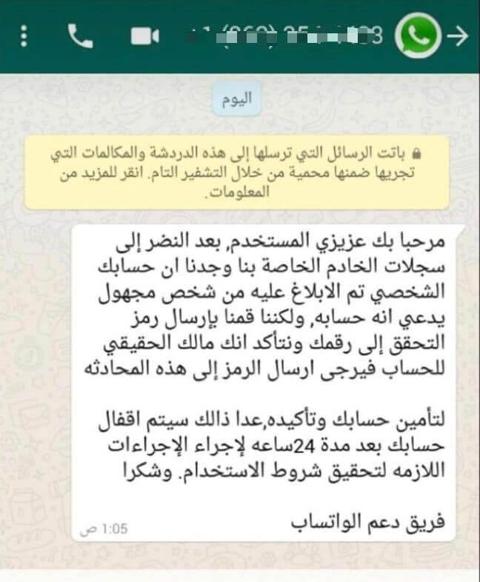

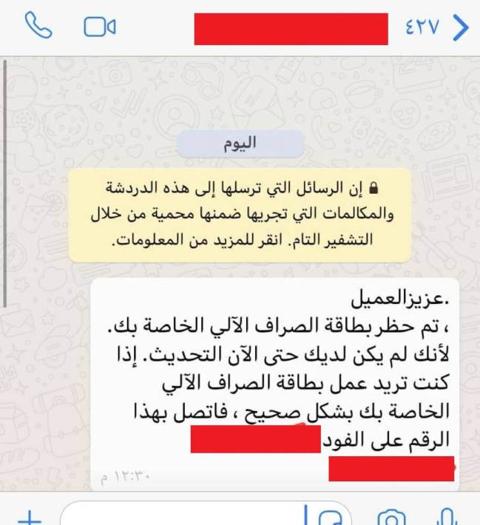

حيث يتم إرسال رسالة نصية يكون محتواها شبيهاً للمحتوى الإحتيالي المستخدم في البريد الإلكتروني, أو عن طريق الإتصال الهاتفي مع الضحية.

وتتضمن عمليات الإحتيال عن طريق الرسائل النصية والتصيد الصوتي مجرماً يتظاهر بأنه محقق احتيال من البنك, ويخبر الضحية أن حسابه قد تم اختراقه. سيطلب المخترق بعد ذلك من الضحية تقديم تفاصيل بطاقة الدفع للتحقق من هويته أو يطلبون من الضحية تحويل الأموال إلى حساب آمن (ويكون الحساب الآمن ملكاً للمخترق).

4.5. الصياد الإحتيالي (Angler Phishing).

وهي من أنواع التصيد الإحتيالي الجديدة نسبياً. حيث أن وسائل التواصل الإجتماعي تساعد على توفير العديد من الطرق للمجرمين لخداع المستخدمين.

يمكن استخدام الرسائل على مواقع التواصل الإجتماعي لإرسال النصوص الإحتيالية إلى المستخدمين للكشف عن معلومات حساسة أو تحميل برامج ضارة.

وتعتبر حسابات المستخدمين على موقع الفيسبوك من أكثر وسائل التواصل الإجتماعي استهدافاً من هجمات التصيد الإحتيالي. يمكنك حماية حسابك على الفيسبوك عن طريق تفعيل المصادقة الثنائية.

5. كيف يمكن تجنب التصيد الإحتيالي؟

من أفضل طرق تجنب رسائل البريد الإلكتروني المخادعة هي النظر إلى الأمثلة الواقعية. ومن الأمثلة على الرسائل التي يقوم المخترقون بإرسالها:

كما يوجد هنالك العديد من الخطوات التي يمكنك اتباعها للحماية وتجنب تعرضك للتصيد الاحتيالي مثل:

- تحقق من روابط URL المكتوبة داخل رسائل البريد الإلكتروني.

- في حال تلقيك رسالة من مصدر تعرفه لكن راودتك الشكوك حولها, تواصل مع الشخص الذي تعرفه من خلال وسيلة اتصال أخرى للتأكد من محتوى الرسالة.

- لا تنشر بياناتك الشخصية مثل عيد ميلادك أو خطط إجازتك أو عنوانك أو رقم هاتفك بشكل علني على مواقع التواصل الإجتماعي.

نصائح إضافية:

- لن تقوم شركة الفيسبوك أو الواتساب أوأي موقع من مواقع التواصل الإجتماعي بشكل عام من التواصل معك عن طريق الرسائل لطلب إسم المستخدم أو كلمة السر الخاصة بك.

- البنك الخاص بك, ومهما كانت الأسباب والظروف, لن يقوم بطلب أي معلومة شخصية منك عن طريق رسائل الواتساب أو البريد الإلكتروني.

- لا تضغط على أي رابط URL يصلك من خلال الرسائل في حال كان الرابط غير معروف لك.

- الرسائل التي تخبرك بأنك ربحت مبلغاً من المال ويجب عليك النقر على رابط URL للحصول على الجائزة هي روابط احتيالية.